1. Giao thức đường hầm lớp 2 – L2TP (Layer 2 tunneling protocol)

1.1. Định nghĩa

Giao thức đường hầm lớp 2 L2TP là sự kết hợp giữa hai giao thức PPTP và L2F- chuyển tiếp lớp 2. PPTP do Microsoft đưa ra còn L2F do Cisco khởi xướng. Hai công ty này đã hợp tác cùng kết hợp 2 giao thức lại và đăng ký chuẩn hoá tại IETF.

Giống như PPTP, L2TP là giao thức đường hầm, nó sử dụng tiêu đề đóng gói riêng cho việc truyền các gói ở lớp 2. Một điểm khác biệt chính giữa L2F và PPTP là L2F không phụ thuộc vào IP và GRE, cho phép nó có thể làm việc ở môi trường vật lý khác. Bởi vì GRE không sử dụng như giao thức đóng gói, nên L2F định nghĩa riêng cách thức các gói được điều khiển trong môi trường khác. Nhưng nó cũng hỗ trợ TACACS+ và RADIUS cho việc xác thực. Có hai mức xác thực người dùng: Đầu tiên ở ISP trước khi thiết lập đường hầm, Sau đó là ở cổng nối của mạng riêng sau khi kết nối được thiết lập.

L2TP mang dặc tính của PPTP và L2F. Tuy nhiên, L2TP định nghĩa riêng một giao thức đường hầm dựa trên hoạt động của L2F. Nó cho phép L2TP truyền thông qua nhiều môi trường gói khác nhau như X.25, Frame Relay, ATM. Mặc dù nhiều công cụ chủ yếu của L2TP tập trung cho UDP của mạng IP, nhưng có thể thiết lập một hệ thống L2TP mà không cần phải sử dụng IP làm giao thức đường hầm. Một mạng ATM hay frame Relay có thể áp dụng cho đường hầm L2TP.

Do L2TP là giao thức ở lớp 2 nên nó cho phép người dùng sử dụng các giao thức điều khiển một cách mềm dẻo không chỉ là IP mà có thể là IPX hoặc NETBEUI. Cũng giống như PPTP, L2TP cũng có cơ chế xác thực PAP, CHAP hay RADIUS.

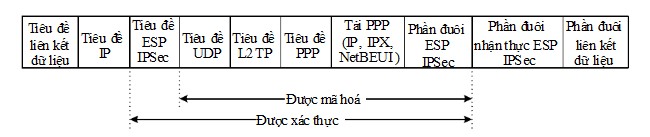

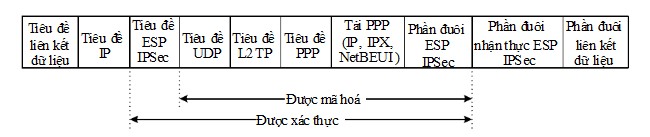

1.2. Cấu trúc gói L2TP

+ Đóng gói L2TP

Phần tải PPP ban đầu được đóng gói với một PPP header và một L2TP header.

+ Đóng gói UDP

Gói L2TP sau đó được đóng gói với một UDP header, các địa chỉ nguồn và đích được đặt bằng 1701.

+ Đóng gói IPSec

Tuỳ thuộc vào chính sách IPSec, gói UDP được mật mã và đóng gói với ESP IPSec header và ESP IPSec Trailer, IPSec Authentication Trailer.

+ Đóng gói IP

Gói IPSec được đóng gói với IP header chứa địa chỉ IP ngưồn và đích của VPN client và VPN server.

+ Đóng gói lớp liên kết dữ liệu

Do đường hầm L2TP hoạt động ở lớp 2 của mô hình OSI- lớp liên kết dữ liệu nên các IP datagram cuối cùng sẽ được đóng gói với phần header và trailer tương ứng với kỹ thuật ở lớp đường truyền dữ liệu của giao diện vật lý đầu ra. Ví dụ, khi các IP datagram được gửi vào một giao diện Ethernet thì IPdatagram này sẽ được đóng gói với Ethernet header và Ethernet Trailer. Khi các IP datagram được gửi trên đường truyền WAN điểm-tới-điểm (chẳng hạn đường dây điện thoại hay ISDN, ) thì IPdatagram được đóng gói với PPP header và PPP trailer

2. Giao thức bảo mật IP – IPSec (Internet Protocol Security)

2.1. Định nghĩa

Để thiết lập tính bảo mật trong IP ở cấp độ gói, IETF đã đưa ra họ giao thức IPSec. Họ giao thức IPSec đầu tiên đựoc dung cho xác thực, mã hoá các gói dữ liệu IP, được chuẩn hoá thành các RFC từ 1825 đến 1829 vào năm 1995.

Họ giao thức này mô tả kiến trúc cơ bản của IPSec bao gồm hai loại tiêu đề được sử dụng trong gói IP, gói IP là đơn vị dữ kiệu cơ sở trong mạng IP. IPSec định nghĩa 2 loại tiêu đề cho các gói IP để điều khiển quá trình xác thực và mã hoá: một là xác thực tiêu đề IP – AH (IP Authentication Header) điều khiển việc xác thực và hai là đóng gói tải tin an toàn ESP (Encapsulation Security Payload) cho mục đích mã hoá.

IPSec không phải là một giao thức. Nó là một khung của các tập giao thức chuẩn mở cho phép những nhà quản trị mạng lựa chọn thuật toán, các khoá và phương pháp nhận thực để cung cấp sự xác thực dữ liệu, tính toàn vẹn dữ liệu, và sự tin cậy dữ liệu. IPSec là sự lựa chọn cho bảo mật tổng thể các VPN, là phương án tối ưu cho mạng của công ty. Nó đảm bảo truyền thông tin cậy trên mạng IP công cộng đối với các ứng dụng.

IPsec tạo những đường hầm bảo mật xuyên qua mạng Internet để truyền những luồng dữ liệu. Mỗi đường hầm bảo mật là một cặp những kết hợp an ninh để bảo vệ luồng dữ liệu giữa hai Host.

IPSec được phát triển nhắm vào họ giao thức IP kế tiếp là IPv6, nhưng do việc triển khai IPv6 còn chậm và sự cần thiết phải bảo mật các gói IP nên IPSec đã được thay đổi cho phù hợp với IPv4. Việc hỗ trợ cho IPSec chỉ là tuỳ chọn của IPv4 nhưng đối với IPv6 thì có sẵn IPSec.

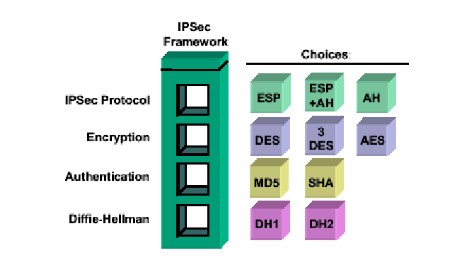

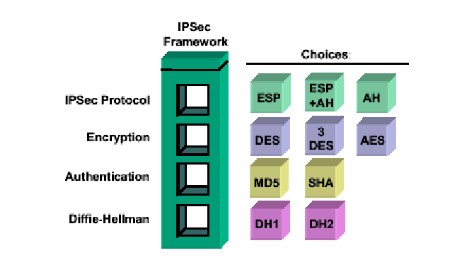

2.2. Khung giao thức IPSEC

Một số giao thức chính được khuyến khích sử dụng khi làm việc với IPSec.

– Giao thức bảo mật IP (IPSec)

+ AH (Authentication Header)

+ ESP (Encapsulation Security Payload)

– Mã hoá bản tin

+ DES (Data Encryption Standard)

+ 3 DES (Triple DES)

– Các chức năng toàn vẹn bản tin

+ HMAC (Hash – ased Message Authentication Code)

+ MD5 (Message Digest 5)

+ SHA-1 (Secure Hash Algorithm -1)

– Nhận thực đối tác (peer Authentication)

+ Rivest, Shamir, and Adelman (RSA) Digital Signatures

+ RSA Encrypted Nonces

– Quản lý khoá

+ DH (Diffie- Hellman)

+ CA (Certificate Authority)

– Kết hợp an ninh

+ IKE (Internet Key Exchange)

+ ISAKMP (Internet Security Association and Key Management Protocol)

Trần Huỳnh Hiệp – VnPro

1.1. Định nghĩa

Giao thức đường hầm lớp 2 L2TP là sự kết hợp giữa hai giao thức PPTP và L2F- chuyển tiếp lớp 2. PPTP do Microsoft đưa ra còn L2F do Cisco khởi xướng. Hai công ty này đã hợp tác cùng kết hợp 2 giao thức lại và đăng ký chuẩn hoá tại IETF.

Giống như PPTP, L2TP là giao thức đường hầm, nó sử dụng tiêu đề đóng gói riêng cho việc truyền các gói ở lớp 2. Một điểm khác biệt chính giữa L2F và PPTP là L2F không phụ thuộc vào IP và GRE, cho phép nó có thể làm việc ở môi trường vật lý khác. Bởi vì GRE không sử dụng như giao thức đóng gói, nên L2F định nghĩa riêng cách thức các gói được điều khiển trong môi trường khác. Nhưng nó cũng hỗ trợ TACACS+ và RADIUS cho việc xác thực. Có hai mức xác thực người dùng: Đầu tiên ở ISP trước khi thiết lập đường hầm, Sau đó là ở cổng nối của mạng riêng sau khi kết nối được thiết lập.

L2TP mang dặc tính của PPTP và L2F. Tuy nhiên, L2TP định nghĩa riêng một giao thức đường hầm dựa trên hoạt động của L2F. Nó cho phép L2TP truyền thông qua nhiều môi trường gói khác nhau như X.25, Frame Relay, ATM. Mặc dù nhiều công cụ chủ yếu của L2TP tập trung cho UDP của mạng IP, nhưng có thể thiết lập một hệ thống L2TP mà không cần phải sử dụng IP làm giao thức đường hầm. Một mạng ATM hay frame Relay có thể áp dụng cho đường hầm L2TP.

Do L2TP là giao thức ở lớp 2 nên nó cho phép người dùng sử dụng các giao thức điều khiển một cách mềm dẻo không chỉ là IP mà có thể là IPX hoặc NETBEUI. Cũng giống như PPTP, L2TP cũng có cơ chế xác thực PAP, CHAP hay RADIUS.

1.2. Cấu trúc gói L2TP

Cấu trúc gói L2TP

+ Đóng gói L2TP

Phần tải PPP ban đầu được đóng gói với một PPP header và một L2TP header.

+ Đóng gói UDP

Gói L2TP sau đó được đóng gói với một UDP header, các địa chỉ nguồn và đích được đặt bằng 1701.

+ Đóng gói IPSec

Tuỳ thuộc vào chính sách IPSec, gói UDP được mật mã và đóng gói với ESP IPSec header và ESP IPSec Trailer, IPSec Authentication Trailer.

+ Đóng gói IP

Gói IPSec được đóng gói với IP header chứa địa chỉ IP ngưồn và đích của VPN client và VPN server.

+ Đóng gói lớp liên kết dữ liệu

Do đường hầm L2TP hoạt động ở lớp 2 của mô hình OSI- lớp liên kết dữ liệu nên các IP datagram cuối cùng sẽ được đóng gói với phần header và trailer tương ứng với kỹ thuật ở lớp đường truyền dữ liệu của giao diện vật lý đầu ra. Ví dụ, khi các IP datagram được gửi vào một giao diện Ethernet thì IPdatagram này sẽ được đóng gói với Ethernet header và Ethernet Trailer. Khi các IP datagram được gửi trên đường truyền WAN điểm-tới-điểm (chẳng hạn đường dây điện thoại hay ISDN, ) thì IPdatagram được đóng gói với PPP header và PPP trailer

2. Giao thức bảo mật IP – IPSec (Internet Protocol Security)

2.1. Định nghĩa

Để thiết lập tính bảo mật trong IP ở cấp độ gói, IETF đã đưa ra họ giao thức IPSec. Họ giao thức IPSec đầu tiên đựoc dung cho xác thực, mã hoá các gói dữ liệu IP, được chuẩn hoá thành các RFC từ 1825 đến 1829 vào năm 1995.

Họ giao thức này mô tả kiến trúc cơ bản của IPSec bao gồm hai loại tiêu đề được sử dụng trong gói IP, gói IP là đơn vị dữ kiệu cơ sở trong mạng IP. IPSec định nghĩa 2 loại tiêu đề cho các gói IP để điều khiển quá trình xác thực và mã hoá: một là xác thực tiêu đề IP – AH (IP Authentication Header) điều khiển việc xác thực và hai là đóng gói tải tin an toàn ESP (Encapsulation Security Payload) cho mục đích mã hoá.

IPSec không phải là một giao thức. Nó là một khung của các tập giao thức chuẩn mở cho phép những nhà quản trị mạng lựa chọn thuật toán, các khoá và phương pháp nhận thực để cung cấp sự xác thực dữ liệu, tính toàn vẹn dữ liệu, và sự tin cậy dữ liệu. IPSec là sự lựa chọn cho bảo mật tổng thể các VPN, là phương án tối ưu cho mạng của công ty. Nó đảm bảo truyền thông tin cậy trên mạng IP công cộng đối với các ứng dụng.

IPsec tạo những đường hầm bảo mật xuyên qua mạng Internet để truyền những luồng dữ liệu. Mỗi đường hầm bảo mật là một cặp những kết hợp an ninh để bảo vệ luồng dữ liệu giữa hai Host.

IPSec được phát triển nhắm vào họ giao thức IP kế tiếp là IPv6, nhưng do việc triển khai IPv6 còn chậm và sự cần thiết phải bảo mật các gói IP nên IPSec đã được thay đổi cho phù hợp với IPv4. Việc hỗ trợ cho IPSec chỉ là tuỳ chọn của IPv4 nhưng đối với IPv6 thì có sẵn IPSec.

2.2. Khung giao thức IPSEC

Khung giao thức IPSEC

Một số giao thức chính được khuyến khích sử dụng khi làm việc với IPSec.

– Giao thức bảo mật IP (IPSec)

+ AH (Authentication Header)

+ ESP (Encapsulation Security Payload)

– Mã hoá bản tin

+ DES (Data Encryption Standard)

+ 3 DES (Triple DES)

– Các chức năng toàn vẹn bản tin

+ HMAC (Hash – ased Message Authentication Code)

+ MD5 (Message Digest 5)

+ SHA-1 (Secure Hash Algorithm -1)

– Nhận thực đối tác (peer Authentication)

+ Rivest, Shamir, and Adelman (RSA) Digital Signatures

+ RSA Encrypted Nonces

– Quản lý khoá

+ DH (Diffie- Hellman)

+ CA (Certificate Authority)

– Kết hợp an ninh

+ IKE (Internet Key Exchange)

+ ISAKMP (Internet Security Association and Key Management Protocol)

Trần Huỳnh Hiệp – VnPro