pó tay bạn ơi!!!

Announcement

Collapse

No announcement yet.

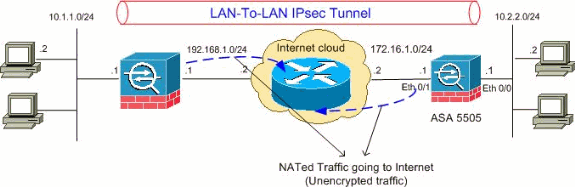

Vpn site to site cisco asa 5520

Collapse

X

-

Đầu tiên thử thay đổi thông số isakmp xem sao?Originally posted by tieudongta View Postpó tay bạn ơi!!!

Vàcrypto isakmp policy 1

authentication pre-share

encryption 3des

hash md5

group 2

transform-set esp-3des esp-md5-hmacLâm Văn Tú

Email : cntt08520610@gmail.com

Viet Professionals Co. Ltd. (VnPro)

149/1D Ung Văn Khiêm P25 Q.Bình thạnh TPHCM

Tel: (08) 35124257 (5 lines)

Fax (08) 35124314

Tập tành bước đi....

Comment

-

Chắc là bạn ấy chạy ppoe trên 1 đầu.Originally posted by vdk View PostSao bạn default route lại gán gw cho IP WAN đầu bên kia vậy, như vậy sao client ra Net được. IP WAn Thanh Hóa lúc 118.69.68.64 lúc 118.69.68.63, lúc lại 118.69.68.6.

Có lẽ do ppoe mỗi lần nó nhận 1 ip dẫn tới vpn ko thành công không ?

Comment

-

Đúng rồi, như vdk nói bạn xem lại thử cấu hình IP default route, phải đảm bảo ping được IP đầu WAN 2 phía. Bên cạnh các ý kiến trên nếu đang sử dụng PPPoe và IP 1 đầu thay đổi theo thời gian thì đây là dạng (Dymanic to static VPN) bạn xem thử cấu hình trên con Static site (có IP wan cố định).Originally posted by tieudongta View Postthua rồi!!!

crypto ipsec transform-set myset esp-des esp-md5-hmac

crypto dynamic-map cisco 1 set transform-set myset

crypto map dyn-map 20 ipsec-isakmp dynamic cisco

crypto map dyn-map interface outside

isakmp enable outsideLâm Văn Tú

Email : cntt08520610@gmail.com

Viet Professionals Co. Ltd. (VnPro)

149/1D Ung Văn Khiêm P25 Q.Bình thạnh TPHCM

Tel: (08) 35124257 (5 lines)

Fax (08) 35124314

Tập tành bước đi....

Comment

-

Originally posted by lamvantu View PostĐúng rồi, như vdk nói bạn xem lại thử cấu hình IP default route, phải đảm bảo ping được IP đầu WAN 2 phía. Bên cạnh các ý kiến trên nếu đang sử dụng PPPoe và IP 1 đầu thay đổi theo thời gian thì đây là dạng (Dymanic to static VPN) bạn xem thử cấu hình trên con Static site (có IP wan cố định).

bên mình thuê IP tinh, có cách nào để biết IP của ISP nối với router mình không ta?

Comment

-

Bạn làm lab thật hay trên GNS3?? Đầu tiên,mình nghĩ nếu xác định được IP các điềm rồi. Bạn nên chạy GNS3 với cấu hình như vậy thử để chắc chắn cấu hình của bạn OK.Originally posted by tieudongta View PostLâm Văn Tú

Email : cntt08520610@gmail.com

Viet Professionals Co. Ltd. (VnPro)

149/1D Ung Văn Khiêm P25 Q.Bình thạnh TPHCM

Tel: (08) 35124257 (5 lines)

Fax (08) 35124314

Tập tành bước đi....

Comment

Comment