Configuring Realms for Identity in Access Rules

FMC có thể tải xuống tất cả các ràng buộc địa chỉ IP của người dùng và nội dung IP của nó, nhưng không có dữ liệu nào được tải xuống sẽ được sử dụng trong chính sách cho đến khi có một vùng được cấu hình để xác định nhóm và người dùng nào sẽ sử dụng trong chính sách tường lửa.

Các lĩnh vực tận dụng LDAP hoặc LDAP / S để liên lạc để truy vấn dữ liệu từ Active Directory. Trong FMC:

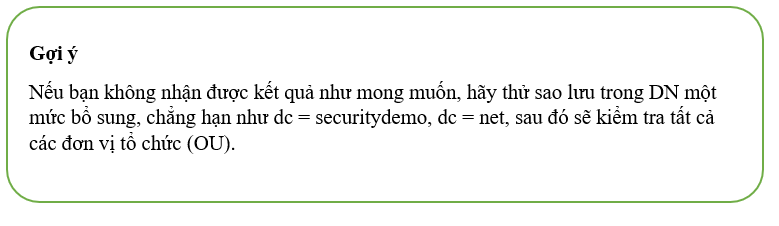

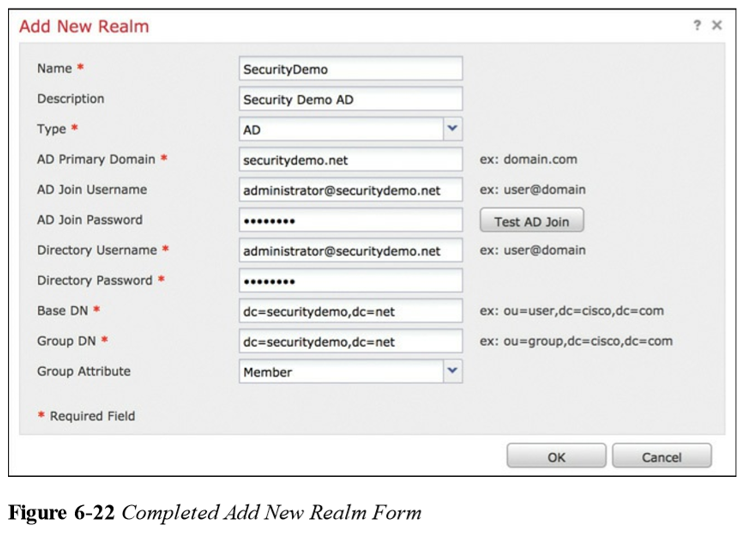

Step 1. Navigate to System > Integration > Realms.

Step 2. Chọn New Realm.

Step 3. Cung cấp tên cho vương quốc và sau đó chọn AD từ danh sách thả xuống Loại.

Step 4. Trong trường Miền chính AD, nhập địa chỉ IP của bộ điều khiển miền mà FMC sẽ sử dụng để truy vấn AD.

Step 5. Trong trường Tên người dùng AD Tham gia, cung cấp UPN (tên chính của người dùng) cho người dùng AD có đủ quyền để tham gia FMC vào tên miền, chẳng hạn như Administrator@securitydemo.net (được sử dụng trong ví dụ này).

Step 6. Trong trường Mật khẩu Tham gia AD, nhập mật khẩu cho người dùng AD.

Step 7. Trong trường Tên người dùng thư mục, cung cấp UPN cho tài khoản người dùng AD để thực hiện các truy vấn LDAP, chẳng hạn như Administrator@securitydemo.net.

Step 8. Trong trường Base DN, nhập tên phân biệt cơ sở để bắt đầu truy vấn LDAP của tài khoản người dùng, chẳng hạn như ou = users, dc = securitydemo, dc = net.

Step 9. Nhập DN cơ sở (tên phân biệt) để bắt đầu các truy vấn LDAP nhóm, chẳng hạn như ou = nhóm, dc = securitydemo, dc = net.

Step 10. Chọn OK.

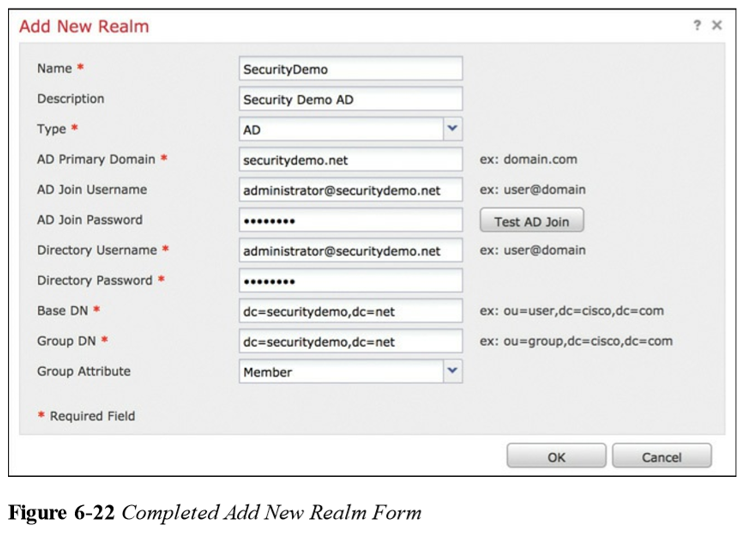

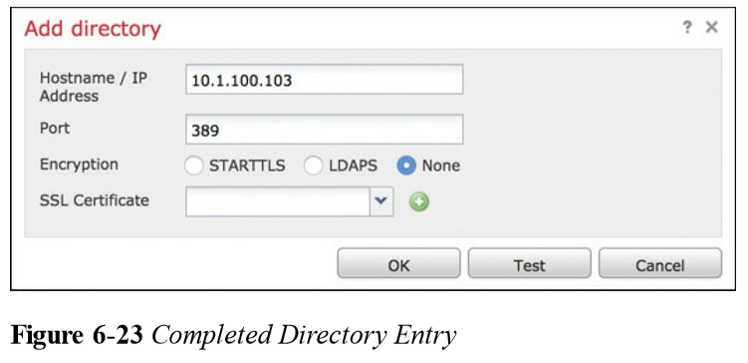

Sau khi đã được tạo, bạn sẽ cần thêm một thư mục, đó là một cách khác để nói rằng bạn cần thêm máy chủ LDAP để thực hiện các truy vấn.

Step 1. From the Realm configuration screen, click Add directory.

Step 2. Trong trường Tên máy chủ / Địa chỉ IP, nhập địa chỉ IP cho bộ điều khiển miền AD mà FMC sẽ sử dụng cho các truy vấn LDAP.

Step 3. Trong trường Cổng, nhập cổng cho LDAP; 389 là cổng mặc định cho LDAP không được mã hóa.

Step 4. Nếu bạn đang sử dụng LDAP an toàn, hãy chọn phương thức mã hóa và chứng chỉ để tin cậy.

Step 5. Chọn OK

Hình 6-23 cho thấy mục thư mục đã hoàn thành.

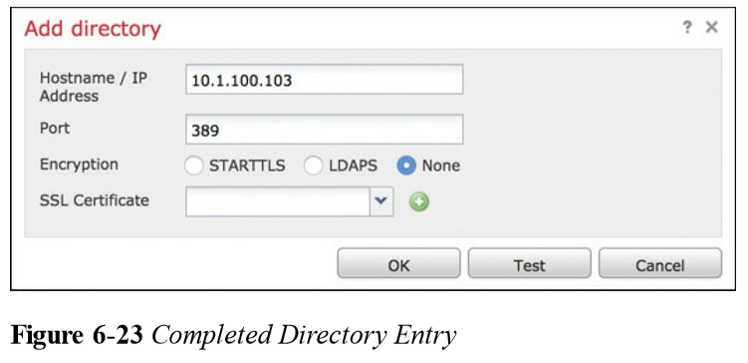

Giờ đây, vương quốc được cấu hình cùng với máy chủ LDAP, đã đến lúc tải xuống người dùng và nhóm để sử dụng trong các chính sách:

Step 1. Nhấp vào tab Tải xuống của người dùng

Step 2. Chọn hộp kiểm Tải xuống người dùng và nhóm.

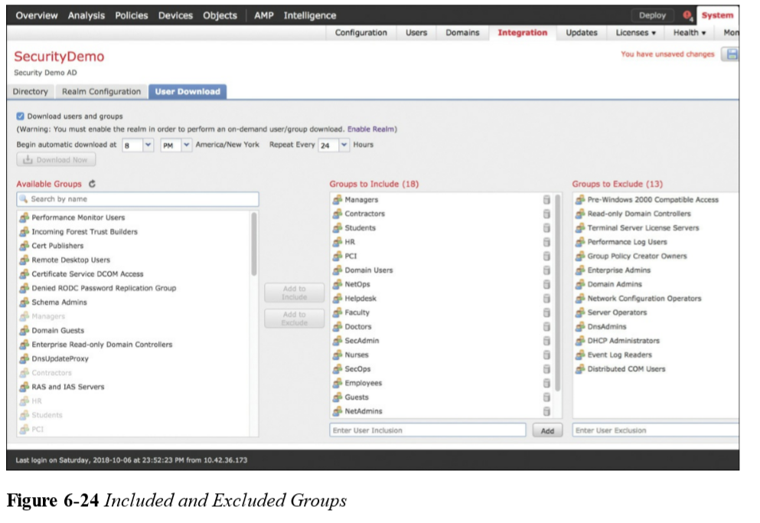

Step 3. Chọn các nhóm từ danh sách Nhóm khả dụng và sử dụng các nút Thêm để Bao gồm và Thêm vào Loại trừ để chỉ định chúng để đưa vào sử dụng hoặc loại trừ sử dụng trong các chính sách Hỏa lực, như trong Hình 6-24.

Sự bao gồm có chọn lọc của các nhóm AD là một mục chính cho hiệu suất, vì AD có thể có hàng ngàn nhóm, hầu hết trong số đó sẽ không liên quan đến các chính sách nhận dạng trong tường lửa, và cũng sẽ không hoạt động tốt nếu tất cả các nhóm là ứng cử viên cho quy tắc nhận dạng.

Step 4. Chọn Save.

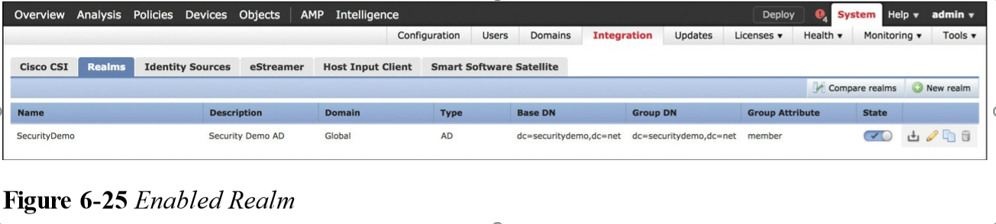

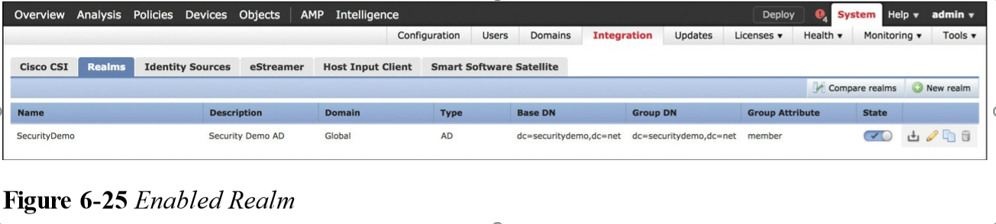

Step 5. Enable the Realm, as shown in Figure 6-25.

Lĩnh vực hiện được cấu hình đầy đủ để tạo quy tắc, cùng với tích hợp pxGrid để tìm hiểu địa chỉ IP thuộc về người dùng và thiết bị nào. Bây giờ bạn đã sẵn sàng để thêm thông tin nhận dạng vào các quy tắc chính sách truy cập trong FMC.

FMC có thể tải xuống tất cả các ràng buộc địa chỉ IP của người dùng và nội dung IP của nó, nhưng không có dữ liệu nào được tải xuống sẽ được sử dụng trong chính sách cho đến khi có một vùng được cấu hình để xác định nhóm và người dùng nào sẽ sử dụng trong chính sách tường lửa.

Các lĩnh vực tận dụng LDAP hoặc LDAP / S để liên lạc để truy vấn dữ liệu từ Active Directory. Trong FMC:

Step 1. Navigate to System > Integration > Realms.

Step 2. Chọn New Realm.

Step 3. Cung cấp tên cho vương quốc và sau đó chọn AD từ danh sách thả xuống Loại.

Step 4. Trong trường Miền chính AD, nhập địa chỉ IP của bộ điều khiển miền mà FMC sẽ sử dụng để truy vấn AD.

Step 5. Trong trường Tên người dùng AD Tham gia, cung cấp UPN (tên chính của người dùng) cho người dùng AD có đủ quyền để tham gia FMC vào tên miền, chẳng hạn như Administrator@securitydemo.net (được sử dụng trong ví dụ này).

Step 6. Trong trường Mật khẩu Tham gia AD, nhập mật khẩu cho người dùng AD.

Step 7. Trong trường Tên người dùng thư mục, cung cấp UPN cho tài khoản người dùng AD để thực hiện các truy vấn LDAP, chẳng hạn như Administrator@securitydemo.net.

Step 8. Trong trường Base DN, nhập tên phân biệt cơ sở để bắt đầu truy vấn LDAP của tài khoản người dùng, chẳng hạn như ou = users, dc = securitydemo, dc = net.

Step 9. Nhập DN cơ sở (tên phân biệt) để bắt đầu các truy vấn LDAP nhóm, chẳng hạn như ou = nhóm, dc = securitydemo, dc = net.

Step 10. Chọn OK.

Sau khi đã được tạo, bạn sẽ cần thêm một thư mục, đó là một cách khác để nói rằng bạn cần thêm máy chủ LDAP để thực hiện các truy vấn.

Step 1. From the Realm configuration screen, click Add directory.

Step 2. Trong trường Tên máy chủ / Địa chỉ IP, nhập địa chỉ IP cho bộ điều khiển miền AD mà FMC sẽ sử dụng cho các truy vấn LDAP.

Step 3. Trong trường Cổng, nhập cổng cho LDAP; 389 là cổng mặc định cho LDAP không được mã hóa.

Step 4. Nếu bạn đang sử dụng LDAP an toàn, hãy chọn phương thức mã hóa và chứng chỉ để tin cậy.

Step 5. Chọn OK

Hình 6-23 cho thấy mục thư mục đã hoàn thành.

Giờ đây, vương quốc được cấu hình cùng với máy chủ LDAP, đã đến lúc tải xuống người dùng và nhóm để sử dụng trong các chính sách:

Step 1. Nhấp vào tab Tải xuống của người dùng

Step 2. Chọn hộp kiểm Tải xuống người dùng và nhóm.

Step 3. Chọn các nhóm từ danh sách Nhóm khả dụng và sử dụng các nút Thêm để Bao gồm và Thêm vào Loại trừ để chỉ định chúng để đưa vào sử dụng hoặc loại trừ sử dụng trong các chính sách Hỏa lực, như trong Hình 6-24.

Sự bao gồm có chọn lọc của các nhóm AD là một mục chính cho hiệu suất, vì AD có thể có hàng ngàn nhóm, hầu hết trong số đó sẽ không liên quan đến các chính sách nhận dạng trong tường lửa, và cũng sẽ không hoạt động tốt nếu tất cả các nhóm là ứng cử viên cho quy tắc nhận dạng.

Step 4. Chọn Save.

Step 5. Enable the Realm, as shown in Figure 6-25.

Lĩnh vực hiện được cấu hình đầy đủ để tạo quy tắc, cùng với tích hợp pxGrid để tìm hiểu địa chỉ IP thuộc về người dùng và thiết bị nào. Bây giờ bạn đã sẵn sàng để thêm thông tin nhận dạng vào các quy tắc chính sách truy cập trong FMC.